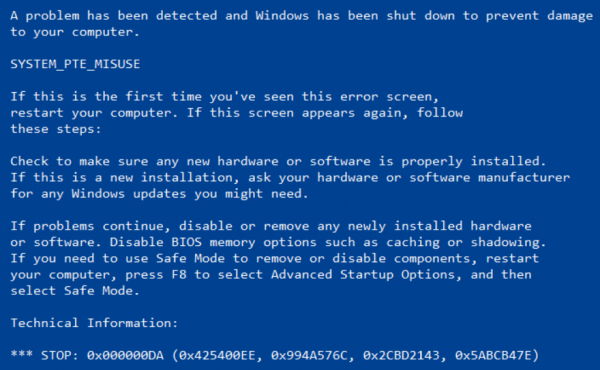

Μια επίθεση με κερκόπορτα είναι ένας τύπος κυβερνοεπίθεσης κατά την οποία ο εισβολέας αποκτά πρόσβαση σε έναν υπολογιστή ή ένα δίκτυο μέσω μιας κρυφής ή μυστικής πόρτας. Αυτός ο τύπος επίθεσης χρησιμοποιείται συχνά για να παρακάμψει μέτρα ασφαλείας ή για να αποκτήσει πρόσβαση σε ευαίσθητα δεδομένα. Οι επιθέσεις στην κερκόπορτα μπορεί να είναι δύσκολο να εντοπιστούν και μπορεί να έχουν σοβαρές συνέπειες για το θύμα. Υπάρχουν πολλοί διαφορετικοί τύποι επιθέσεων με κερκόπορτα, αλλά μερικοί από τους πιο συνηθισμένους περιλαμβάνουν: • Έγχυση SQL: Αυτός ο τύπος επίθεσης συμβαίνει όταν ο εισβολέας εισάγει κακόβουλο κώδικα σε μια βάση δεδομένων για να αποκτήσει πρόσβαση σε ευαίσθητα δεδομένα. • Trojans απομακρυσμένης πρόσβασης: Αυτός ο τύπος επίθεσης με κερκόπορτα επιτρέπει στον εισβολέα να αποκτήσει απομακρυσμένη πρόσβαση στον υπολογιστή του θύματος. Μόλις ο εισβολέας έχει πρόσβαση, μπορεί στη συνέχεια να εγκαταστήσει άλλο κακόβουλο λογισμικό ή να κλέψει ευαίσθητα δεδομένα. • Υπερχείλιση buffer: Αυτός ο τύπος επίθεσης συμβαίνει όταν ο εισβολέας στέλνει περισσότερα δεδομένα σε έναν υπολογιστή από αυτά που μπορεί να χειριστεί. Αυτό μπορεί να προκαλέσει τη διακοπή λειτουργίας του υπολογιστή ή να επιτρέψει στον εισβολέα να αποκτήσει πρόσβαση σε ευαίσθητα δεδομένα. Οι επιθέσεις στην κερκόπορτα μπορεί να έχουν σοβαρές συνέπειες για το θύμα. Σε ορισμένες περιπτώσεις, ο εισβολέας μπορεί να αποκτήσει πρόσβαση σε ευαίσθητα δεδομένα ή να εγκαταστήσει άλλο κακόβουλο λογισμικό. Σε άλλες περιπτώσεις, η επίθεση μπορεί απλώς να οδηγήσει σε συντριβή του υπολογιστή του θύματος. Είτε έτσι είτε αλλιώς, οι επιθέσεις σε κερκόπορτα μπορεί να είναι δύσκολο να εντοπιστούν και μπορεί να έχουν σοβαρές συνέπειες για το θύμα.

Το όνομα backdoor μπορεί να φαίνεται περίεργο, αλλά μπορεί να είναι πολύ επικίνδυνο αν βρίσκεται στο δικό σας σύστημα υπολογιστή ή δικτύου. Το ερώτημα είναι πόσο επικίνδυνο είναι το backdoor και ποιες είναι οι συνέπειες της επίδρασής του στο δίκτυό σας.

Σε αυτό το άρθρο, που απευθύνεται σε αρχάριους, θα ρίξουμε μια ματιά στο τι είναι η κερκόπορτα και πώς οι χάκερ χρησιμοποιούν τις κερκόπορτες για να αποκτήσουν πρόσβαση σε συστήματα υπολογιστών σε όλο τον κόσμο.

πώς να φτιάξετε ένα γράφημα πίτας στο Excel με πολλές στήλες

Τι είναι μια κερκόπορτα

Έτσι, ένα backdoor είναι ουσιαστικά ένας τρόπος για τους χάκερ να παρακάμψουν τις συνήθεις μεθόδους κρυπτογράφησης σε έναν υπολογιστή, που τους επιτρέπει στη συνέχεια να συνδεθούν και να συλλέξουν δεδομένα όπως κωδικούς πρόσβασης και άλλες ευαίσθητες πληροφορίες. Μερικές φορές μια κερκόπορτα προορίζεται για τους λεγόμενους καλούς σκοπούς. Για παράδειγμα, μπορεί να προκύψει μια κατάσταση όπου ένας διαχειριστής συστήματος χάνει την πρόσβαση και, ως εκ τούτου, η πρόσβαση μπορεί να εκχωρηθεί μόνο από μια κερκόπορτα.

Σε πολλές περιπτώσεις, τα θύματα δεν γνωρίζουν καν ότι έχει εγκατασταθεί μια κερκόπορτα στον υπολογιστή τους και αυτό είναι ένα πρόβλημα επειδή δεν έχουν ιδέα ότι τα δεδομένα τους παρασύρονται από ξένους και πιθανώς πωλούνται στον σκοτεινό ιστό. Ας μιλήσουμε για αυτό το θέμα με περισσότερες λεπτομέρειες.

- Η ιστορία των κερκόπορτων με παραδείγματα

- Πώς οι χάκερ χρησιμοποιούν τις κερκόπορτες

- Πώς εμφανίζονται οι κερκόπορτες σε έναν υπολογιστή;

- Ο προγραμματιστής εγκατέστησε μια κερκόπορτα

- Backdoor που δημιουργήθηκε από χάκερ

- Εντοπίστηκαν κερκόπορτες

- Πώς να προστατέψετε τους υπολογιστές από τις κερκόπορτες.

μπορείς να διαβάσεις διαφορά μεταξύ ιού, trojan, worm, adware, rootkit κλπ εδώ.

1] Ιστορία των κερκόπορτων με παραδείγματα

Τα Backdoors υπάρχουν εδώ και αρκετό καιρό, αλλά ήταν κυρίως backdoors που εγκαταστάθηκαν από τους δημιουργούς. Για παράδειγμα, η NSA ανέπτυξε ένα τσιπ κρυπτογράφησης το 1993 για χρήση τόσο σε υπολογιστές όσο και σε τηλέφωνα. Αυτό που ήταν ενδιαφέρον για αυτό το τσιπ ήταν η ενσωματωμένη πίσω πόρτα.

Θεωρητικά, αυτό το τσιπ σχεδιάστηκε για να διατηρεί τις ευαίσθητες πληροφορίες ασφαλείς, ενώ εξακολουθεί να επιτρέπει στις αρχές επιβολής του νόμου να κρυφακούουν τις μεταδόσεις φωνής και δεδομένων.

Ένα άλλο παράδειγμα κερκόπορτας μας φέρνει απροσδόκητα στη Sony. Βλέπετε, μια ιαπωνική εταιρεία έστειλε εκατομμύρια μουσικά CD σε πελάτες σε όλο τον κόσμο το 2005, αλλά υπήρχε τεράστιο πρόβλημα με αυτά τα προϊόντα. Η εταιρεία αποφάσισε να εγκαταστήσει ένα rootkit σε κάθε CD, πράγμα που σημαίνει ότι κάθε φορά που ένα CD τοποθετείται σε έναν υπολογιστή, το rootkit στη συνέχεια εγκαθίσταται στο λειτουργικό σύστημα.

Όταν γίνει αυτό, το rootkit θα παρακολουθεί τις συνήθειες ακρόασης του χρήστη και θα στέλνει δεδομένα πίσω στους διακομιστές της Sony. Περιττό να πούμε ότι αυτό ήταν ένα από τα μεγαλύτερα σκάνδαλα του 2005 και εξακολουθεί να κρέμεται πάνω από το κεφάλι της Sony μέχρι σήμερα.

Ανάγνωση : Η εξέλιξη του κακόβουλου λογισμικού - πώς ξεκίνησαν όλα !

flesch kincaid λέξη 2013

2] Πώς χρησιμοποιούν οι χάκερ τις κερκόπορτες

Η εύρεση μιας ψηφιακής κερκόπορτας δεν είναι εύκολη, καθώς δεν είναι το ίδιο με μια φυσική κερκόπορτα. Σε ορισμένες περιπτώσεις, οι χάκερ μπορούν να χρησιμοποιήσουν μια κερκόπορτα για να βλάψουν έναν υπολογιστή ή ένα δίκτυο, αλλά στις περισσότερες περιπτώσεις, αυτά τα πράγματα χρησιμοποιούνται για την αντιγραφή αρχείων και την κατασκοπεία.

Ένας κατάσκοπος συνήθως κοιτάζει ευαίσθητες πληροφορίες και μπορεί να το κάνει χωρίς να αφήσει ίχνη. Αυτή είναι μια πολύ καλύτερη επιλογή από την αντιγραφή αρχείων, καθώς αυτή η διαδρομή συνήθως αφήνει κάτι πίσω. Ωστόσο, εάν γίνει σωστά, η αντιγραφή των πληροφοριών δεν αφήνει ίχνη, αλλά είναι δύσκολο να επιτευχθεί, επομένως μόνο οι πιο προηγμένοι χάκερ αναλαμβάνουν αυτήν την εργασία.

Όταν πρόκειται για καταστροφή, ο χάκερ αποφασίζει απλώς να παραδώσει κακόβουλο λογισμικό στο σύστημα αντί να πάει σε μια μυστική αποστολή. Αυτή είναι η πιο εύκολη επιλογή και απαιτεί ταχύτητα, καθώς η ανακάλυψη δεν απαιτεί πολύ χρόνο, ειδικά εάν το σύστημα είναι καλά προστατευμένο.

Ανάγνωση : Επιθέσεις ransomware, ορισμός, παραδείγματα, προστασία, αφαίρεση, συχνές ερωτήσεις .

3] Πώς εμφανίζονται οι κερκόπορτες σε έναν υπολογιστή;

Σύμφωνα με την έρευνά μας, υπάρχουν τρεις κύριοι τρόποι με τους οποίους μια κερκόπορτα μπορεί να εμφανιστεί σε έναν υπολογιστή. Συνήθως δημιουργούνται από προγραμματιστές, δημιουργούνται από χάκερ ή ανακαλύπτονται. Ας μιλήσουμε για αυτούς με περισσότερες λεπτομέρειες.

4] Ο προγραμματιστής έχει εγκαταστήσει μια κερκόπορτα

Ένα από τα πιο επικίνδυνα backdoors σε έναν υπολογιστή ή δίκτυο υπολογιστών εγκατεστημένο από τον προγραμματιστή. Σε ορισμένες περιπτώσεις, οι προγραμματιστές εφαρμογών βάζουν backdoors στο προϊόν που μπορούν να χρησιμοποιήσουν όποτε παραστεί ανάγκη.

Αυτό το κάνουν εάν θέλουν να δώσουν πρόσβαση στις αρχές επιβολής του νόμου, να κατασκοπεύουν τους πολίτες εάν ένα προϊόν πωλείται από έναν ανταγωνιστή, μεταξύ άλλων λόγων.

Ανάγνωση : Πώς να μάθετε εάν ο υπολογιστής σας έχει ιό ?

5] Backdoor που δημιουργήθηκε από χάκερ

Σε ορισμένες περιπτώσεις, ο χάκερ αποτυγχάνει να βρει μια κερκόπορτα στο σύστημα, επομένως είναι καλύτερο να δημιουργήσετε μια από την αρχή. Για να γίνει αυτό, ο χάκερ πρέπει να δημιουργήσει ένα τούνελ από το σύστημά του στο σύστημα του θύματος.

Εάν δεν έχουν μη αυτόματη πρόσβαση, οι χάκερ πρέπει να ξεγελάσουν το θύμα για να εγκαταστήσουν ένα εξειδικευμένο εργαλείο που του επιτρέπει να έχει πρόσβαση στον υπολογιστή από απομακρυσμένη τοποθεσία. Από εκεί, οι χάκερ μπορούν εύκολα να έχουν πρόσβαση σε σημαντικά δεδομένα και να τα κατεβάσουν σχετικά εύκολα.

6] Η κερκόπορτα ανακαλύφθηκε από χάκερ

Σε ορισμένες περιπτώσεις, δεν υπάρχει ανάγκη για τους χάκερ να δημιουργήσουν τις δικές τους κερκόπορτες, επειδή λόγω κακών πρακτικών προγραμματιστών, ενδέχεται να υπάρχουν backdoors στο σύστημα που είναι άγνωστα σε όλους τους συμμετέχοντες. Οι χάκερ, αν είναι τυχεροί, μπορεί να αντιμετωπίσουν αυτό το σφάλμα και να το εκμεταλλευτούν πλήρως.

Από ό,τι έχουμε συγκεντρώσει όλα αυτά τα χρόνια, οι κερκόπορτες τείνουν να εμφανίζονται σε λογισμικό απομακρυσμένης πρόσβασης παρά σε οτιδήποτε άλλο, και αυτό συμβαίνει επειδή αυτά τα εργαλεία σχεδιάστηκαν για να παρέχουν στους χρήστες πρόσβαση σε ένα σύστημα υπολογιστή από απομακρυσμένη τοποθεσία.

7] Πώς να προστατεύσετε τον υπολογιστή σας από κερκόπορτες

Δεν είναι εύκολο να προστατεύσετε τον υπολογιστή σας από ενσωματωμένες κερκόπορτες επειδή είναι δύσκολο να αναγνωριστούν από την αρχή. Ωστόσο, όταν πρόκειται για άλλους τύπους κερκόπορτων, υπάρχουν τρόποι να θέσετε τα πράγματα υπό έλεγχο.

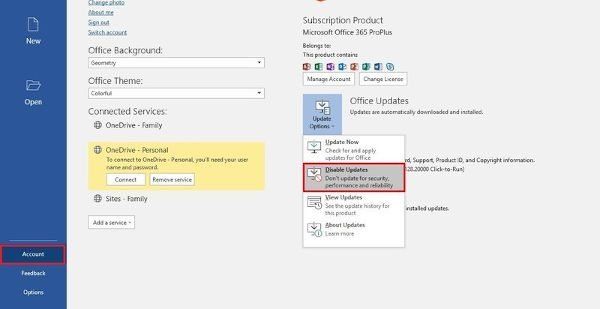

- Παρακολούθηση της δραστηριότητας του δικτύου στους υπολογιστές σας Α: Πιστεύουμε ότι η παρακολούθηση της ασφάλειας του δικτύου στον υπολογιστή σας Windows 10 είναι ένας από τους καλύτερους τρόπους για να προστατεύσετε το σύστημά σας από πιθανές κερκόπορτες. Επωφεληθείτε από το Τείχος προστασίας των Windows και άλλο λογισμικό παρακολούθησης δικτύου τρίτων κατασκευαστών.

- Αλλάζετε τον κωδικό πρόσβασής σας κάθε 90 ημέρες Α: Από πολλές απόψεις, ο κωδικός πρόσβασής σας είναι η πύλη για όλες τις ευαίσθητες πληροφορίες στον υπολογιστή σας. Εάν έχετε αδύναμο κωδικό πρόσβασης, τότε δημιουργήσατε αμέσως μια κερκόπορτα. Το ίδιο συμβαίνει αν ο κωδικός πρόσβασής σας είναι πολύ παλιός, όπως πριν από μερικά χρόνια.

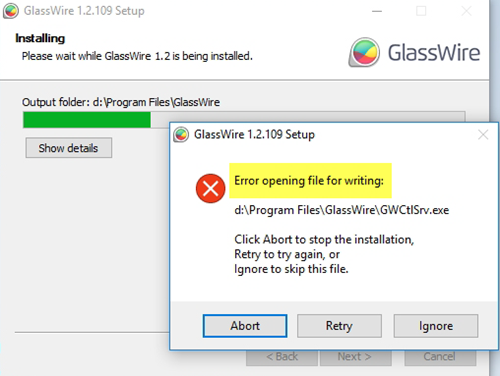

- Να είστε προσεκτικοί κατά τη λήψη δωρεάν εφαρμογών Α: Για όσους χρησιμοποιούν Windows 10, το Microsoft Store είναι ίσως το ασφαλέστερο μέρος για λήψη εφαρμογών, αλλά το Store δεν περιέχει το μεγαλύτερο μέρος του λογισμικού που χρησιμοποιούν οι χρήστες. Αυτή η κατάσταση αναγκάζει τον χρήστη να συνεχίσει να κατεβάζει εφαρμογές στο διαδίκτυο και αυτό είναι όπου τα πράγματα μπορεί να πάνε στραβά. Συνιστούμε να σαρώσετε κάθε πρόγραμμα πριν την εγκατάσταση με το Microsoft Defender ή οποιοδήποτε από τα αγαπημένα σας εργαλεία προστασίας από ιούς και κακόβουλο λογισμικό.

- Να χρησιμοποιείτε πάντα μια λύση ασφαλείας Α: Κάθε υπολογιστής με Windows 10 πρέπει να έχει εγκατεστημένο και να εκτελείται λογισμικό ασφαλείας. Από προεπιλογή, το Microsoft Defender θα πρέπει να εκτελείται σε κάθε συσκευή, επομένως ο χρήστης θα προστατεύεται αμέσως μετά την εγκατάσταση. Ωστόσο, υπάρχουν πολλές επιλογές που είναι διαθέσιμες στον χρήστη, επομένως χρησιμοποιήστε αυτή που ταιριάζει καλύτερα στις ανάγκες σας.

Ransomware , Δόλιο λογισμικό , rootkits , Botnets , Αρουραίοι , Κακόβουλες διαφημίσεις , Phishing , Επιθέσεις Drive-by-download , Online κλοπή ταυτότητας , όλοι είναι εδώ για να μείνουν. Ήταν πλέον απαραίτητο να ακολουθηθεί μια ολοκληρωμένη προσέγγιση για την καταπολέμηση του κακόβουλου λογισμικού, και έτσι τα τείχη προστασίας, τα ευρετικά κ.λπ. έγιναν επίσης μέρος του οπλοστασίου. Πολλά απο δωρεάν λογισμικό προστασίας από ιούς και δωρεάν Πακέτα Ασφάλειας Διαδικτύου , που λειτουργούν εξίσου καλά με τις επιλογές επί πληρωμή. Μπορείτε να διαβάσετε περισσότερα εδώ - Συμβουλές για την προστασία του υπολογιστή σας με Windows 10.

Κατεβάστε το Εργαλείο επιδιόρθωσης υπολογιστή για γρήγορη εύρεση και αυτόματη διόρθωση σφαλμάτων των WindowsΈχετε δει το δικό μας Κέντρο βίντεο TWC Παρεμπιπτόντως? Προσφέρει πολλά ενδιαφέροντα και χρήσιμα βίντεο για τη Microsoft και τα Windows.

πώς να χρησιμοποιήσετε τον διαχειριστή λήψης ninja